Comment supprimer WannaCryptor ?

- Auteur : Nicolas JJE

- Publié : 15/05/2017

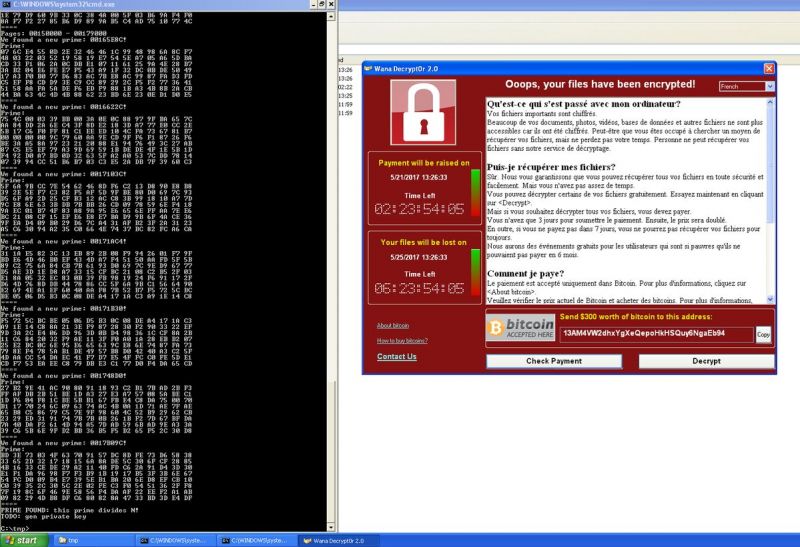

WannaCryptor/WannaCry est un ransomware très virulent qui a déjà paralysé des milliers d’entreprises et de particuliers à travers le monde. La France n’a pas été épargnée. Le virus qui cible uniquement les ordinateurs Windows a impacté l’usine Renault de Douai (Hauts-de-France). Si la première version du malware a été stoppée, plusieurs versions alternatives circulent encore sur la toile et menacent les ordinateurs dont les mises à jour les plus récentes n’ont pas été effectuées.

Le fonctionement de WannaCryptor

WannaCry fonctionne en chiffrant progressivement les données stockées sur une machine et en demandant une rançon pour récupérer les fichiers renommés avec l’extension .WNCRY. Si l’utilisateur ne paie pas la rançon demandée, le ransomware continue sa besogne en cryptant de nouveaux fichiers.

S'il est pour l’heure impossible de récupérer des fichiers cryptés par WannaCry, il est toutefois possible de supprimer le ransomware de sa machine pour l’empêcher de chiffrer d’autres fichiers.

WannaCry : que faire en cas d’infection ?

Si par malheur votre machine est infectée, sauvegardez ensuite vos fichiers les plus importants sur des supports amovibles pour les protéger.

Prérequis

Si vous avez été impacté par WannaCry, nous vous recommandons d’utiliser un autre appareil sain pour visualiser ce guide ou de l’imprimer.

Pour supprimer WannaCry vous aurez besoin de trois logiciels que nous vous conseillons de télécharger et de copier sur une clé USB :

- RKill pour fermer et bloquer les processus associés au malware

- Emsisoft Anti-Malware pour analyser et mettre en quarantaine les agents malveillants liés à WannaCry

- Malwarebytes Anti-malware pour analyser sa machine et supprimer les agents

Supprimer WannaCry

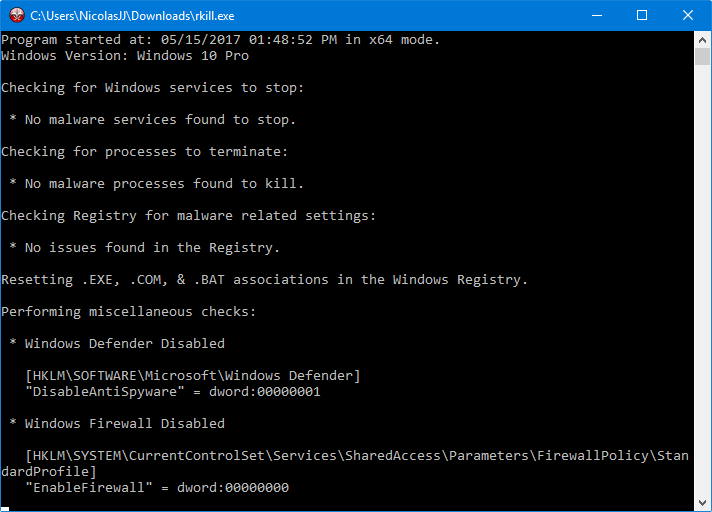

1. Lancez Rkill. Comme nous l’avons souligné, ce logiciel va stopper tous les processus malveillants qui s’exécutent en arrière-plan et qui bloquent l’action des solutions de sécurité classiques. Rkill qui ne requiert aucune installation, va dès son lancement analyser votre machine. Cela durera quelques minutes. A la fin de l’analyse, le logiciel se fermera automatiquement et générera un fichier log qui liste les actions opérées par Rkill.

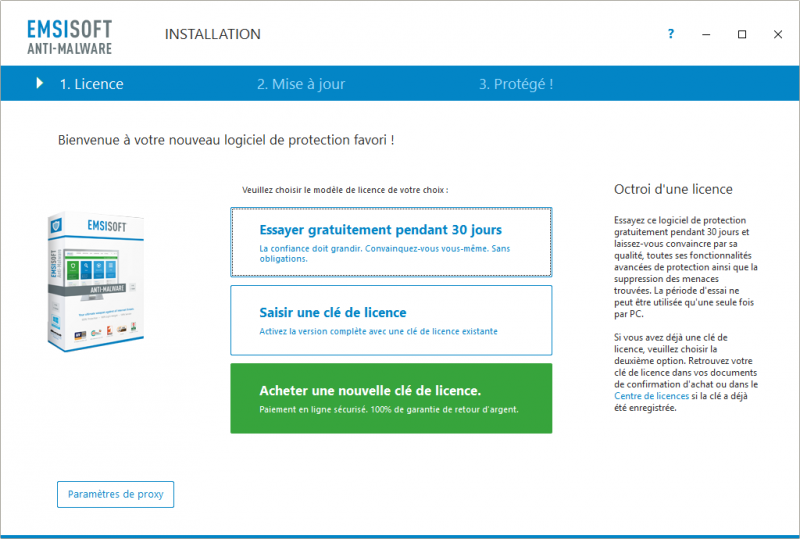

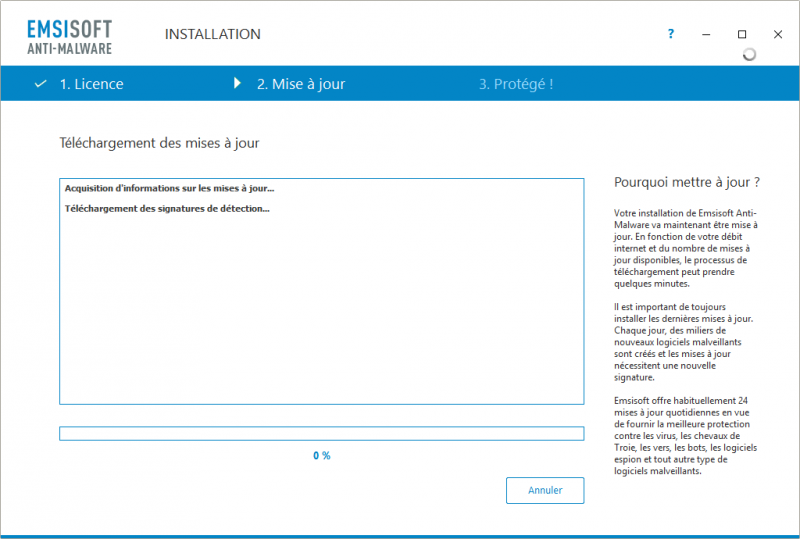

2. La deuxième étape consiste à lancer Emsisoft Anti-malware. Notez que vous pouvez utiliser la version gratuite du logiciel pendant 30 jours. Cette version est largement suffisante pour supprimer le ransomware.

Le programme réalisera une mise à jour.

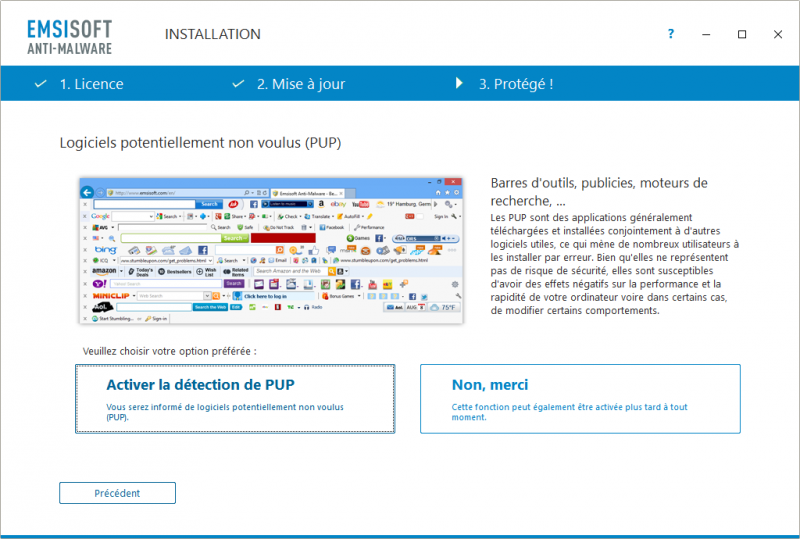

A la fin de la mise à jour, activez la détection des PUP. Cela n'a aucune incidence sur la détection du ransomware, mais vous pourrez par la même occasion supprimer les logiciels publicitaires potentiellement indésirables.

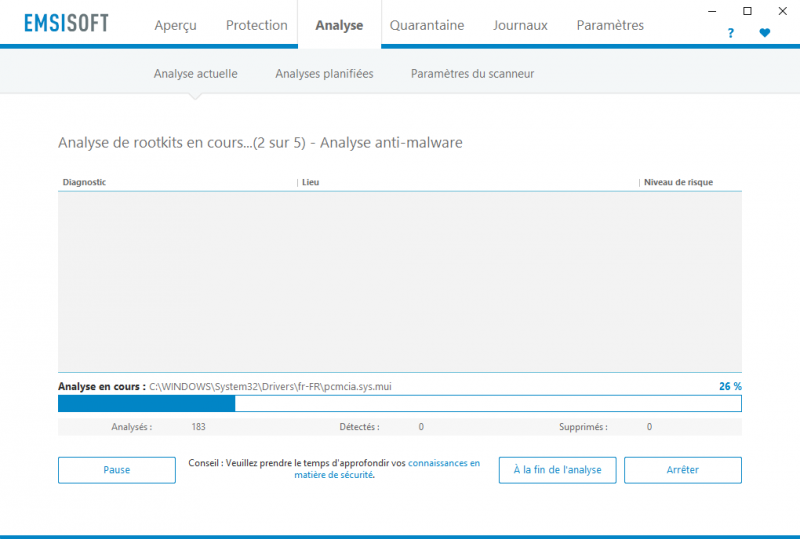

Allez dans l’onglet « analyse » pour lancer une analyse Anti-malware.

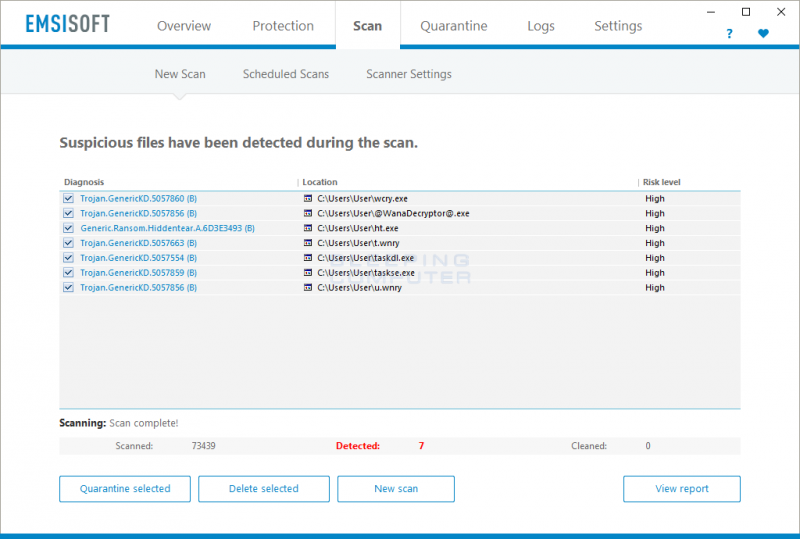

A la fin de l’analyse, le programme affichera les infections. Cliquer sur « Mettre en quarantaine ». Si le logiciel vous demande de redémarrer la machine, redémarrez la, sinon fermez le programme.

Crédit image : Bleeping Computer

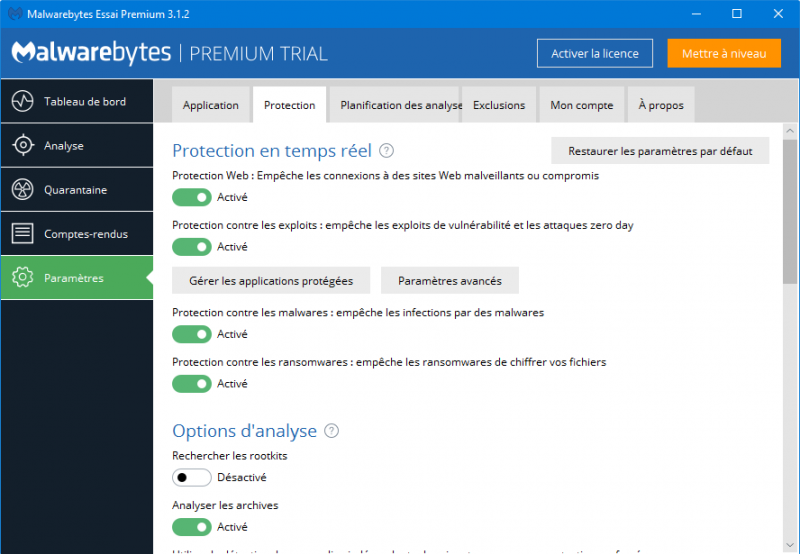

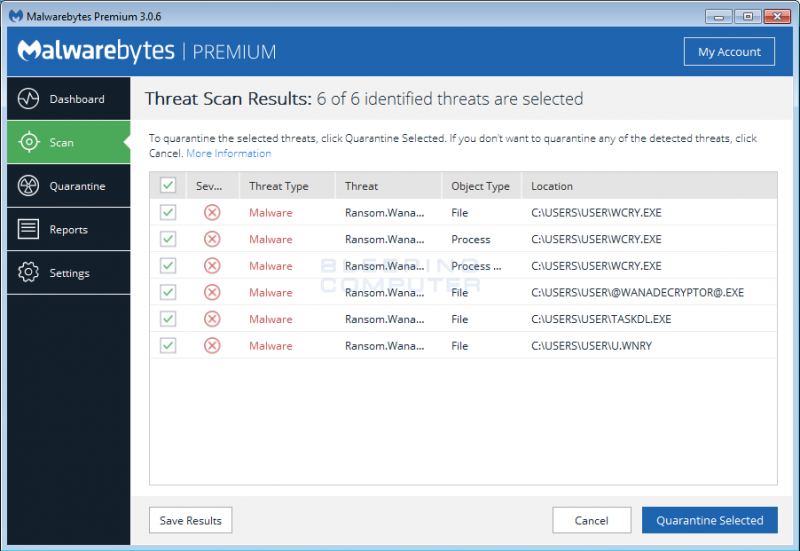

3. Nous arrivons enfin la troisième et dernière étape. Lancez Malwarebytes Anti-Malware et vérifiez que le la protection contre les ransomwares est activée.

Lancez une analyse des menaces et supprimez les menaces détectées. Il est possible que le logiciel vous demande de rédémarrer la machine pour terminer la suppresion.

Crédit image : Bleeping Computer

Comment se protéger de WannaCryptor ?

Pour se prémunir contre Wannacry et les autres ransomwares, la mesure la plus efficace est la sauvegarde des fichiers les plus importants sur des supports amovibles (clés USB, disques durs externes...) eux même protégés par le chiffrement.

Il est également conseillé d'activer les mises à jour automatiques sur Windows pour simplifier l'installation des patches de sécurité. Microsoft propose depuis mars un patch pour corriger la faille exploitée par WannaCry, les ordinateurs n'ayant pas été mis à jour à temps sont donc exposés.

Comment récupérer des fichiers chiffrés par WannaCry ?

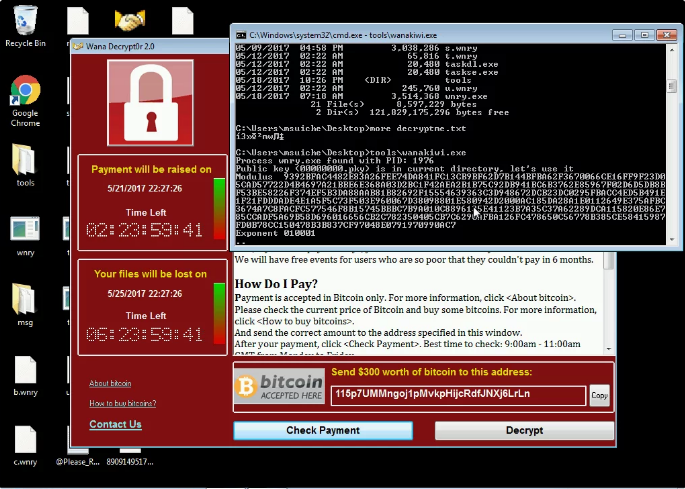

Un outil de déchiffrement du nom de Wannakey est proposé depuis le 18 mai. Il permettrait de retrouver la clé grâce à laquelle il est possible de déchiffrer les données cryptées par WannaCry. L'outil mis au point par le chercheur en sécurité Adrien Guinet n'est compatible qu'avec XP et ne fonctionnera que si l'ordinateur infecté n'a pas été redémarré.

Vous pouvez aussi tenter votre chance avec le logiciel Wanakiwi développé aussi par un français (Benjamin Delpy) et comaptible avec les versions XP, 2003, Vista, 2008 et même Windows 7. Attention, là encore le PC infecté ne doit pas avoir été rebooté.

La mise au point de ces outils prouve que la recherche de solutions de déchiffrement progresse. D'autres outils seront probablement dévoilés dans les semaines à venir. Nous les rajouterons progressivement.